AKADEMIA IT ALSO

CYBERSECURITY DLA PROFESJONALISTÓW IT

Dlaczego Zero Trust pomaga osiągnąć stabilność bezpieczeństwa w organizacji?

Cyberbezpieczeństwo stało się najwyższym priorytetem dla decydentów IT. Ponieważ cyberataki stają się coraz bardziej wyrafinowane i częste, tradycyjne modele bezpieczeństwa okazują się niewystarczające.

Potrzeba nowego podejścia do bezpieczeństwa doprowadziła do powstania modelu Zero Trust. Zero Trust zakłada, że żaden użytkownik, urządzenie ani aplikacja nie powinny być domyślnie zaufane i wymaga ciągłej weryfikacji tożsamości i stanu bezpieczeństwa. W tym artykule zbadamy, dlaczego Zero Trust ma kluczowe znaczenie dla odblokowania odporności bezpieczeństwa i zapewnimy decydentom IT wgląd w to, jak wdrożyć ten model w celu ochrony zasobów i danych ich organizacji.

Rozmawiając z wieloma CISO, jasne jest, że wielu dyrektorów ds. bezpieczeństwa postrzega zerowe zaufanie jako podróż, która może być trudna do rozpoczęcia, a nawet sprawia, że identyfikacja pomyślnych wyników jest wyzwaniem. Jednocześnie temat odporności na zagrożenia wzrósł do rangi agendy na szczeblu kierowniczym i jest obecnie kolejnym przedmiotem zainteresowania zespołów ds. bezpieczeństwa. Czy zatem te działania się uzupełniają? A może będą one stanowić sprzeczne wymagania, które raczej zakłócą niż pomogą CISO w ich roli?

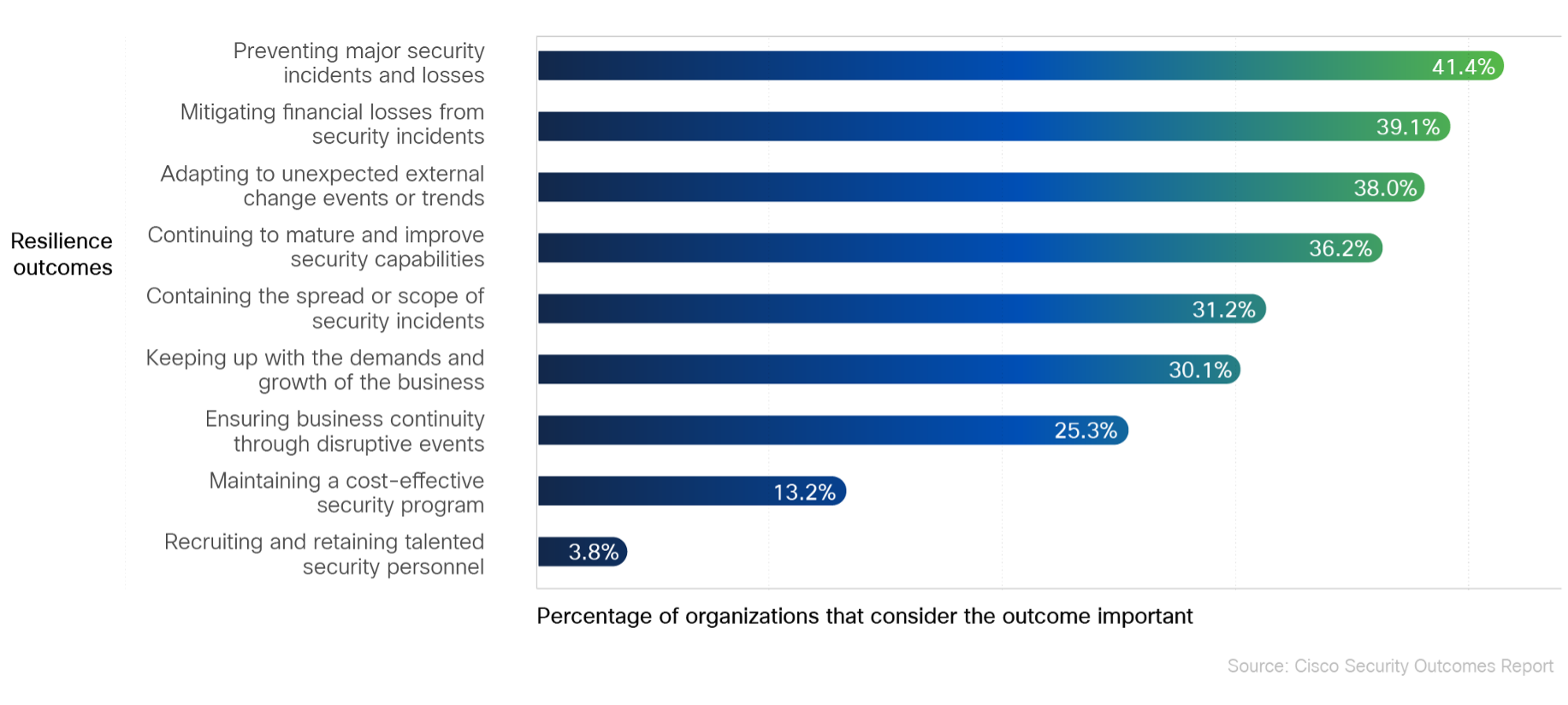

Najważniejsze wyniki w zakresie odporności na zagrożenia

Jednym z najbardziej uderzających wyników najnowszego raportu Cisco Security Outcomes Report jest to, że organizacje z dojrzałym wdrożeniem zerowego zaufania - te z podstawowymi kontrolami, ciągłą walidacją i zautomatyzowanymi przepływami pracy - doświadczają 30% poprawy odporności bezpieczeństwa w porównaniu z tymi, które nie rozpoczęły swojej podróży zerowego zaufania. Tak więc te dwie inicjatywy - wdrożenie zerowego zaufania i praca nad osiągnięciem odporności bezpieczeństwa - wydają się wzajemnie uzupełniać, jednocześnie wspierając CISO, gdy pojawia się cyber czarny łabędź.

Odporność bezpieczeństwa to zdolność do przetrwania incydentu i odzyskania większej siły. Innymi słowy, przetrwać burzę i powrócić lepszym. Tymczasem zero zaufania jest najlepiej znane jako zasada "nigdy nie ufaj, zawsze weryfikuj". Chodzi o to, aby sprawdzić przed udzieleniem dostępu, niezależnie od tego, czy jest to aplikacja, użytkownik lub urządzenie. Wydaje się zatem, że dążenie do osiągnięcia odporności bezpieczeństwa i wprowadzenie zasad zerowego zaufania są ze sobą sprzeczne. Ale czy na pewno?

Zero Trust, jako model bezpieczeństwa, skupia się na tym, żeby nigdy nie zakładać zaufania. Jest to podejście, które uwzględnia weryfikację każdej próby dostępu, nawet dla wewnętrznych użytkowników i zasobów. Niezależnie od tego, czy jest to użytkownik logujący się z wewnątrz sieci korporacyjnej, czy zdalny pracownik łączący się z zasobami organizacyjnymi z domu, każdy musi przejść przez proces weryfikacji. To samo dotyczy urządzeń - niezależnie od tego, czy są to firmowe urządzenia czy urządzenia osobiste, muszą być sprawdzone pod względem zgodności i bezpieczeństwa.

Dzięki temu podejściu Zero Trust organizacje mogą znacznie poprawić swoją odporność bezpieczeństwa. W przeciwnym razie nawet jeden niewłaściwy ruch użytkownika lub niesprawdzone urządzenie może spowodować poważne zagrożenie dla bezpieczeństwa i naruszenie danych. Model Zero Trust wyeliminowuje domyślne zaufanie i wymaga ciągłej weryfikacji każdej próby dostępu, co przyczynia się do znacznej poprawy stabilności bezpieczeństwa organizacji.

Wprowadzenie modelu Zero Trust ma wiele korzyści

Oto kilka powodów, dlaczego Zero Trust przyczynia się do zapewnienia stabilności bezpieczeństwa w organizacji:

-

Minimalizacja ryzyka ataków od wewnątrz: Model Zero Trust wymaga weryfikacji każdej próby dostępu, nawet dla wewnętrznych użytkowników. Dzięki temu minimalizuje się ryzyko ataków ze strony pracowników lub użytkowników posiadających uprawnienia dostępu do wrażliwych zasobów.

-

Skuteczna ochrona przed atakami zewnętrznymi: Zero Trust zapewnia stałe monitorowanie i ocenę każdego dostępu, nawet z zewnątrz sieci organizacji. To pomaga w skutecznej ochronie przed atakami hakerów i cyberprzestępców.

-

Kontrola dostępu i ochrona przed wyciekami danych: Model Zero Trust umożliwia precyzyjną kontrolę dostępu do danych i zasobów, co ogranicza ryzyko wycieku informacji. Możliwość monitorowania zachowań użytkowników, urządzeń i aplikacji pozwala szybko wykryć potencjalne zagrożenia i podjąć odpowiednie działania.

-

Wspieranie zgodności z przepisami prawnymi: Wdrożenie Zero Trust ułatwia organizacjom spełnianie wymagań związanych z przepisami prawnymi dotyczącymi ochrony danych, takimi jak RODO czy GDPR. Dzięki precyzyjnej kontroli dostępu i monitorowaniu zachowań, organizacje mogą zapewnić, że dane są chronione zgodnie z obowiązującymi przepisami.

-

Poprawa reaktywności na nowe zagrożenia: Zero Trust pozwala organizacjom szybko reagować na nowe zagrożenia i zmieniające się sytuacje. Ciągłe monitorowanie, weryfikacja i aktualizacja strategii bezpieczeństwa umożliwiają szybką adaptację do zmieniającego się krajobrazu bezpieczeństwa.

Adaptacja i innowacje

Wprowadzenie modelu Zero Trust to proces stopniowy, który wymaga zaangażowania całej organizacji. Obejmuje audyt istniejących zasobów, identyfikację ryzyka, wdrożenie odpowiednich rozwiązań technologicznych, szkolenie personelu oraz ciągłe monitorowanie i aktualizację strategii bezpieczeństwa. Jednak korzyści związane z wdrożeniem Zero Trust przewyższają wysiłek i koszty, ponieważ organizacje zyskują znacznie wyższy poziom stabilności bezpieczeństwa.

W dzisiejszym środowisku, gdzie zagrożenia cybernetyczne stają się coraz bardziej zaawansowane, tradycyjne modele bezpieczeństwa są niewystarczające. Model Zero Trust oferuje nowoczesne podejście, które pomaga organizacjom w osiągnięciu stabilności bezpieczeństwa poprzez eliminację domyślnego zaufania i wprowadzenie ciągłej weryfikacji. Dlatego coraz więcej decydentów IT decyduje się na wdrożenie tego modelu, aby chronić zasoby i dane swojej organizacji przed rosnącym zagrożeniem cybernetycznym.

Wnioskując, model Zero Trust jest nie tylko skutecznym narzędziem w zapewnianiu bezpieczeństwa, ale także kluczowym czynnikiem w osiąganiu stabilności bezpieczeństwa organizacji. Dlatego decydenci IT powinni przyjrzeć się temu podejściu i rozważyć wdrożenie Zero Trust jako integralnej części swojej strategii bezpieczeństwa. Tylko w ten sposób będą mogli sprostać dynamicznym wyzwaniom związanym z cyberbezpieczeństwem i chronić swoje organizacje przed współczesnymi zagrożeniami.

Bezpieczeństwo cybernetyczne i więcej rozwiązań dla małych i średnich przedsiębiorstw

W Polsce małe i średnie przedsiębiorstwa (SMB) często pomijają kwestię bezpieczeństwa cybernetycznego, uważając, że ich firma jest zbyt mała, aby stać się celem ataków hakerów, lub uznając pomysł wprowadzenia technologii bezpieczeństwa za zbyt zniechęcający. Jednak każdej firmie powierza się istotne informacje, które, jeśli znajdą się w niewłaściwych rękach, mogą zrujnować życie człowieka i firmy. Dlatego inwestowanie w silną technologię cyberbezpieczeństwa będzie chronić nie tylko reputację firmy, ale także wrażliwe dane klientów. Jeśli chcesz dowiedzieć się więcej, "Cybersecurity dla Liderów" jest doskonałym źródłem do zbadania.

Eksperci ALSO Polska mogą również pomóc Ci w ochronie Twojej firmy przed zagrożeniami cybernetycznymi. Skontaktuj się z nimi i skorzystaj z ich kalendarza rezerwacji po prawej stronie, aby zaplanować konsultacje.

Porozmawiajmy o Cyberbezpieczeństwie

Wojciech Kotkiewicz

Cisco Technical Support Manager

ALSO Polska

Znawca tematu bezpiecznej i wydajnej sieci IT. Doświadczony praktyk i doradca w zakresie rozwiązań Cisco, 25 lat w branży.Posiadacz między innymi certyfikatów CCNP R&S oraz miłośnik Linuxa.

Inicjatywa Akademii IT ALSO ma na celu zwiększenie świadomości na temat znaczenia cyberbezpieczeństwa oraz dostarczenie niezbędnych narzędzi i zasobów do zabezpieczenia sieci przed cyberzagrożeniami dla małych i średnich przedsiębiorstw w Polsce.

ALSO Polska - oferuje kompleksowy zakres rozwiązań i usług z zakresu cyberbezpieczeństwa, w tym doradztwo, konsulting i wsparcie, aby pomóc firmom każdej wielkości wyprzedzić stale zmieniający się krajobraz zagrożeń. Dzięki firmie ALSO Polska przedsiębiorstwa z Polski mogą mieć pewność, że otrzymują najwyższej klasy wiedzę z zakresu bezpieczeństwa cyfrowego, aby chronić swoje cenne dane i reputację.